医療機関のセキュリティ対策に必要!ゼロトラスト思考と厚生労働省のガイドラインのポイントで解説

近年、医療機関に対するサイバー攻撃が増えています。診療停止や長期間にわたる復旧作業など、甚大な被害を受けた医療機関も多数あります。国としても医療機関におけるセキュリティに危機感を持ち、ガイドラインの見直しが行われました。

今回の記事では厚生労働省のガイドラインのポイントを整理し、医療機関に必要なセキュリティ対策を解説します。国が提唱する「ゼロトラスト思考」についても解説するので、自社のセキュリティ対策に不安がある方はぜひ参考にしてください。

医療機関の最近のトレンド

この章では、医療機関のセキュリティ対策の重要性を近年のトレンドを交えて解説します。医療機関における働き方の変化やクラウドサービス利用の増加などにより、より強固なセキュリティ対策が必要になったことを理解しておきましょう。

働き方の多様化

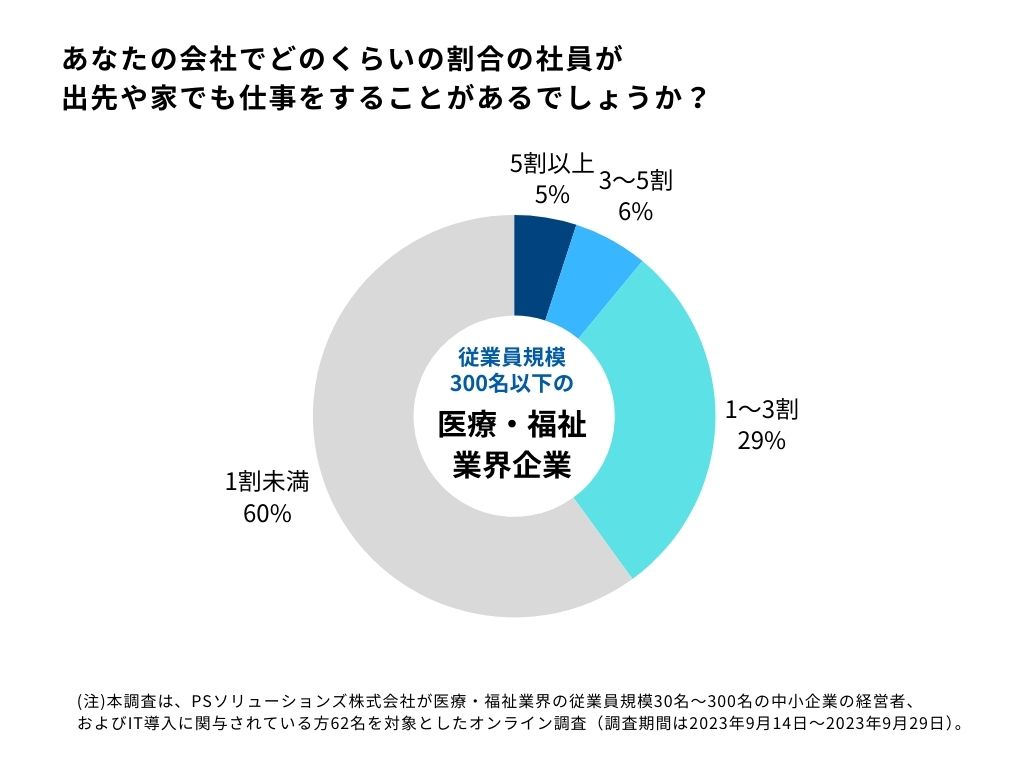

医療機関は業務の特性上、医療の現場で働くことが一般的でした。しかし働き方改革や新型コロナウイルス感染症対策により、在宅やコワーキングスペースなどを利用して業務を行う医療機関が増えつつあります。医療・福祉業界について、当社の調査によると、多様な働き方を取り入れている医療機関は約4割です。

医療業界に限らずですが、リモートワークを導入するためには、外部からネットワークにアクセスできる環境が必要になります。外部からのネットワークにアクセスする機会が増えると、サイバー攻撃を受けるリスクは高まります。従来の境界防御型ですべての脅威を防ぐのは難しくなるため、より強固なセキュリティ対策が必要です。

クラウドサービスやSaaSアプリケーション利用の増加

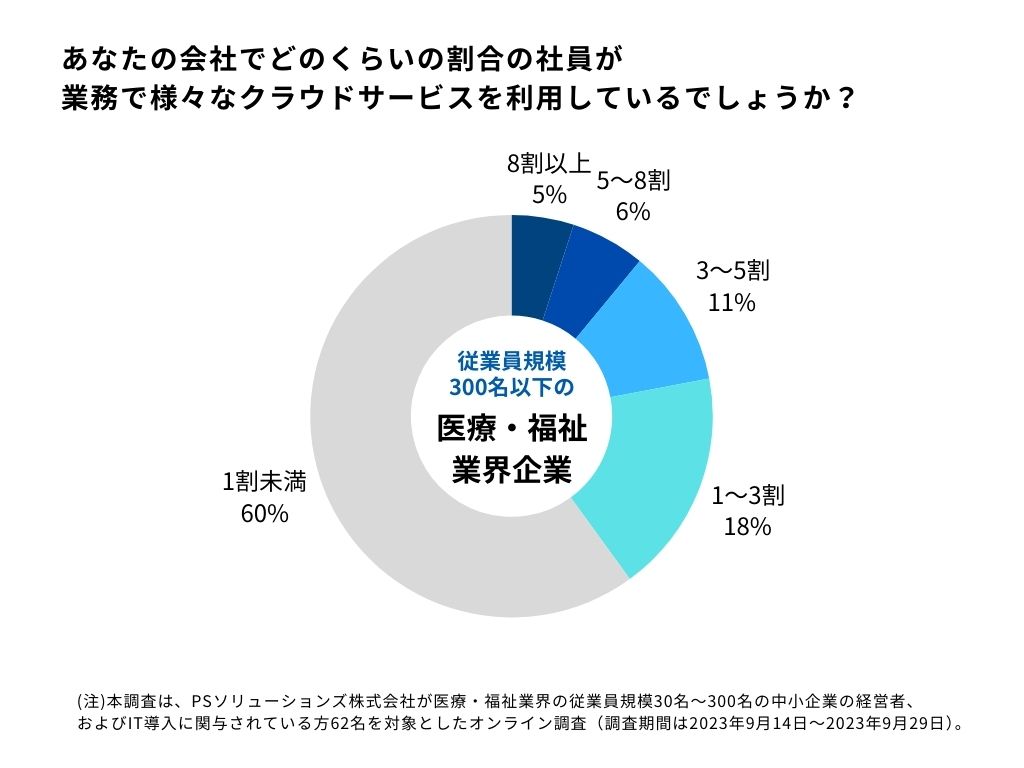

近年、医療現場でもクラウドサービスの利用が増えています。クラウドサービスを利用することで、院外から電子カルテやレントゲン・CT画像などのデータを確認できます。過疎化や高齢化が進む地域の医療サービス低下を防ぐために、これからさらにクラウドサービスの利用は増える可能性が高いです。

また医療機関向けのSaaSアプリケーションも増えており、診療業務の効率化が期待されています。SaaSアプリケーションの機能には、以下のようなものがあります。

・患者カルテ管理

・診療記録

・受付管理

・電子カルテ

・レセコン連携

・診療予約

このほかにも、診療業務を支援する機能が備わったSaaSアプリケーションが開発されています。クラウドサービスやSaaSアプリケーションにより、医療現場の業務効率化を実現可能です。一方で、第三者の悪意ある不正アクセスや人的ミスによる情報漏えいのリスクが高まります。従来の境界防御型ではすべての脅威からデータを守るのは難しいため、あらゆるアクセスの安全性を確認することが必要です。

下記の記事では、医療機関に対するサイバー攻撃の最新事例を紹介しています。医療機関が狙われる理由やサイバー攻撃に備えたセキュリティ対策も詳しく解説しているので、ぜひ参考にしてください。

関連記事:医療機関へのサイバー攻撃最新事例3選!医療機関が狙われる理由や必要なセキュリティ対策を解説

医療機関におけるセキュリティ対策の実状

この章では、データや実例をもとに病院におけるセキュリティ対策の実状を解説します。実際に病院の担当者にインタビューした内容を紹介しているので、自院のセキュリティ対策状況を把握する参考にしてみてください。

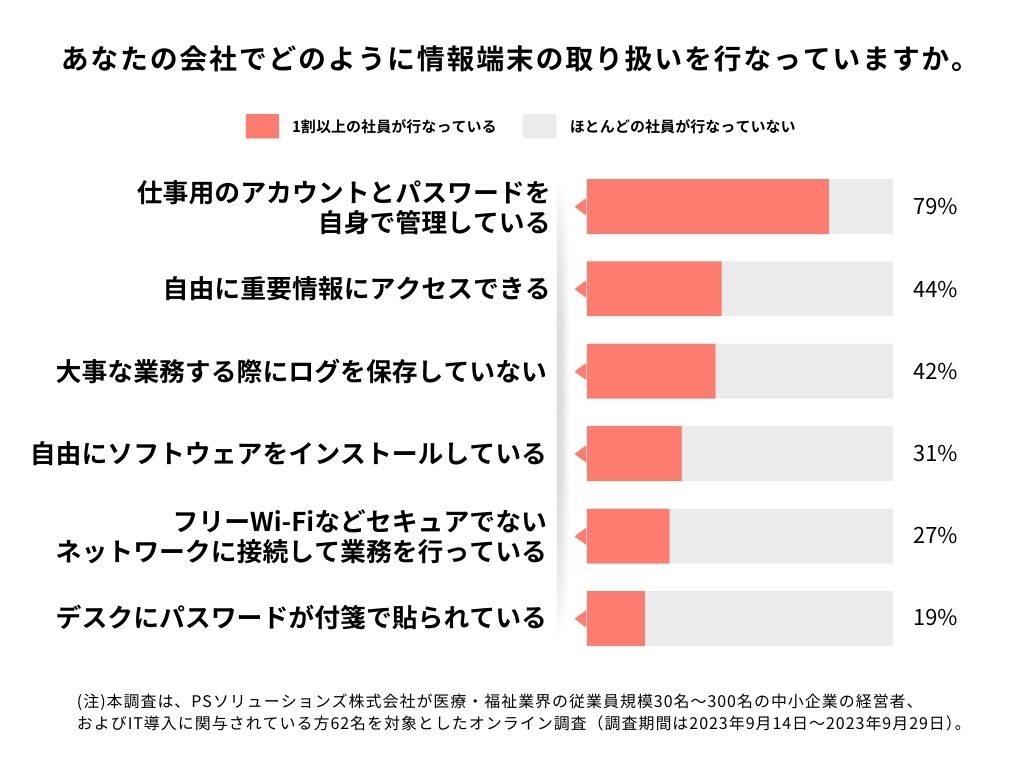

近年、医療機関がサイバー攻撃の標的となる事案が相次いでいます。攻撃を受けた医療機関は通常診療の停止を余儀なくされ、医療機関の運営および経営に重大なダメージを受けています。以下は、医療・福祉業界のシステムや情報端末の取り扱いの現状を従業員を対象に調査した結果の一部です。

結果を見ると「重要な情報に誰でもアクセスできる」従業員が1割以上いるとの回答が44%、「パスワードを書いた付箋をデスクに貼ってある」従業員が1割以上いるとの回答が19%など、情報漏えいや内部不正が起こるリスクを抱えている状況が浮き彫りになりました。また「重要な業務を行う際にログを保存していない」従業員が1割以上いるとの回答が42%と、適切なログ管理ができていない状況も見えてきました。適切なログ管理ができていないと、不正アクセスやデータ流出の検出・対応に遅れてしまい被害が拡大する恐れがあります。

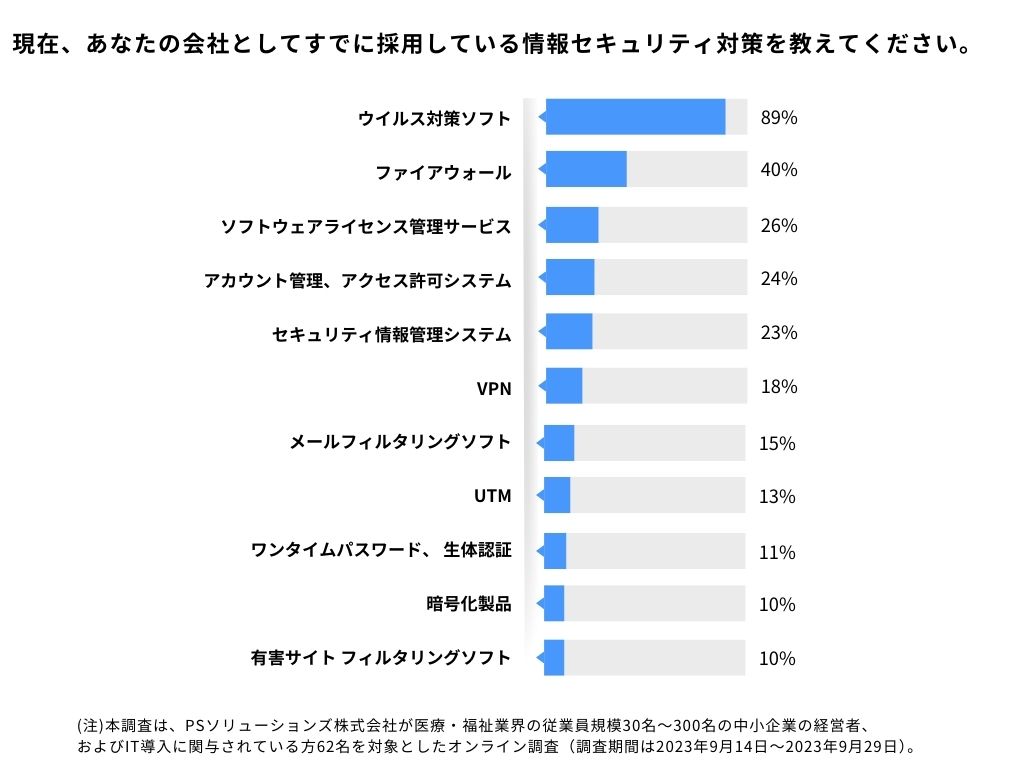

情報セキュリティ対策として、ウイルス対策ソフトは89%の事業者で導入されていますが、近年巧妙化するセキュリティリスクに対応するためのその他の対策は1〜2割程度にとどまっています。

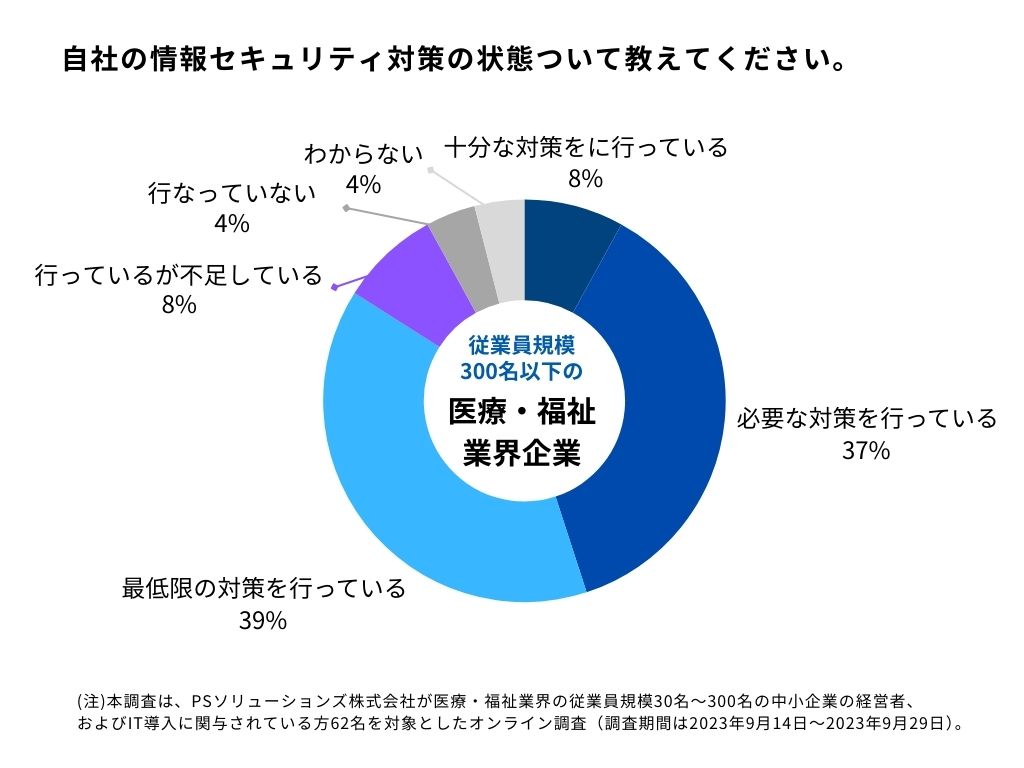

経営者に対する情報セキュリティ対策の現状への認識に関するアンケート回答のグラフを見ると、「十分に対策を行なっている」と回答したのはわずか8%でした。このことから、まだ十分に情報セキュリティ対策がされていない領域が残っていると言えるでしょう。

政府の「3省2ガイドライン」

国としても医療機関におけるセキュリティに危機感を持ち、ガイドラインを制定しました。「3省2ガイドライン」とは国によって制定された、医療情報システムを使用する医療機関や関係事業者が従うべき指針です。対象者ごとに2つのガイドラインが3つの省庁から別々に示されており、それが下記の2ガイドラインです。

| 省庁 | ガイドライン名 | 対象者 |

| 厚生労働省 | 医療情報システムの安全管理に関するガイドライン | 医療関係者向け |

| 経済産業省・総務省 | 医療情報を取り扱う情報システム・サービスの提供事業者における安全管理ガイドライン | システム・サービスを提供する事業者向け |

従来は各省庁がそれぞれ制定し「3省3ガイドライン」としていましたが、重複した内容を見直して事業者の利便性を向上させるため「3省2ガイドライン」に改訂されました。現在は厚生労働省が「医療情報システムの安全管理に関するガイドライン」、経済産業省・総務省が「医療情報を取り扱う情報システム・サービスの提供事業者における安全管理ガイドライン」を制定しています。医療情報システムの普及に伴い、医療機関においても取り扱われる個人情報の安全性を重視することが求められています。

また医療機関へのサイバー攻撃も多様化・増加しているため、情報セキュリティリスクへの対策と具体的な対応が必要です。厚生労働省の「医療情報システムの安全管理に関するガイドライン」には、医療関係者向けに情報セキュリティの考え方や遵守事項など医療機関が取り組むべきことが記載されています。内容については、次の章で詳しく解説します。

厚労省の「ガイドライン」に求められるセキュリティ対策とは

この章では、厚生労働省が発表したガイドラインのポイントを解説します。ガイドラインの内容を理解し、適切なセキュリティ対策を実施しましょう。

ゼロトラスト思考

ゼロトラストとは情報資産にアクセスするすべてのものを「信頼しない」ことを前提に、外部・内部問わず安全性対策を確認して脅威から守るセキュリティの考え方です。従来のセキュリティ対策は、信頼できる「内側」と信頼できない「外側」にネットワークを分けてその境界線で対策を講じる「境界防御型」が主流でした。しかし現在はクラウドサービスとモバイルデバイスの急速な普及により、これまでのセキュリティ対策が通用しなくなってきています。

そこで注目されているのが、すべてのアクセスを信頼しない「ゼロトラスト」です。ネットワークの「内側」「外側」に関係なく、アクセスが発生するたびに厳密な認証を行います。認証方法はユーザーIDとパスワードだけでなく、生体認証やデバイス認証など多要素認証により強固なセキュリティを実施できます。

体制構築

医療情報システムを導入している医療機関は、医療情報システム安全管理責任者を設置しなければなりません。医療情報システム安全管理責任者の役割は、情報セキュリティ方針の策定と教育・訓練を含む情報セキュリティ対策の実施です。セキュリティ対策の有効性を確保するために、経営層の従業員が医療情報システム安全管理責任者となることが望ましいです。ただし、医療機関の規模・組織の状況によっては企画管理者が兼務しても良いとしています。

※企画管理者:医療機関において医療情報システムの安全管理の実務を担う担当者

利用機器

サーバーや情報端末機器などは、台帳を用いて管理を行う必要があります。医療情報システムで使用する情報機器の安全性確保のために、すべての機器の所在と使用状況を適切に管理しなければなりません。企画管理者は医療機関が所有する医療情報システムで使う「情報機器の管理台帳」を作成し、利用に適した状況にあるかを管理します。台帳で管理している機器を整理し、リモートメンテナンスを行っている機器の有無を事業者に確認します。保守環境へのサイバー攻撃が想定されるので、システム運用担当者はリスクに備えて必要な措置を講じて企画管理者に報告しなければなりません。

情報管理

医療情報システムの利用は、医療従事者の資格や医療機関内の権限規程に応じて設定することが重要です。情報区分ごとに組織内での利用者を分け、利用権限を規定します。利用者に付与したIDや権限の内容などは、台帳を作成して一覧化しておきます。長期間使用されていないIDは、不正アクセスに利用される危険があるのでアカウントごと削除しましょう。医療情報システムの適切な運用を確認するため、利用者のアクセスログの記録と定期的なチェックが求められています。不正ソフトウェアの侵入防止にはスキャン用ソフトウェアが有効とされていますが、すべての脅威を検出できるわけではありません。そのためスキャン用ソフトウェアの導入に加えて、脆弱性が報告されているソフトウェアへのセキュリティパッチの適用が求められています。

また外部ネットワークに接続する際には、ネットワークや機器などの適切な選定と監視が必要です。特に無線LANを使用する際は、適切な利用者以外にアクセスされないよう接続元を制限することが重要です。

インシデント発生時に備えた対応

インシデント発生時の組織内と、外部の関係機関(事業者や厚生労働省など)との連絡体制図を用意します。サイバーインシデント発生時、企画管理者が速やかに情報共有できるよう以下の連絡先を記載しておきましょう。

・施設内の連絡先

・事業者

・情報セキュリティ事業者

・外部有識者

・都道府県警察の担当部署

・厚生労働省

・所管省庁

上記の連絡先を記載しておくことで速やかな初動対応支援が可能となり、被害拡大の防止が期待できます。インシデント発生時において診療継続に必要な情報を検討し、システムやデータのバックアップの実施と復旧時の手順を確認します。バックアップを確保する際は、不正ソフトウェアの混入による影響が及ばないように複数方式での管理が望ましいです。

また、サイバー攻撃に備えた事業継続計画(BCP)を策定します。医療機関の経営層は企画管理者と連携して、非常時の診療継続の可否の判断基準や継続業務の選定などの意思決定プロセスを検討しておくことが大切です。サイバー攻撃を想定したBCP を整備することで、万が一サイバー攻撃を受けても重要業務中断の回避や短期間での再開が期待できます。

情報セキュリティ強化への第一歩を踏み出そう

医療・福祉業界の企業にとって、情報セキュリティの脅威は無視できないものとなりましたが、限られた予算の中でも取り組める対策はあります。自社がどのレベルまで対策を講じる必要があるかは、企業によって異なるため、必要に応じて専門家に相談しましょう。

「IT with」はソフトバンク株式会社の子会社であるPSソリューションズが提供するサービスで、多くの実績とノウハウがあります。セキュリティ診断サービスも利用でき、お客様のニーズにあったサービスをご提供することができます。また、ITプロフェッショナルによる端末管理代行やアカウント管理代行も提供しています。情報セキュリティ対策に不安がある方は、ぜひ気軽にご相談ください。